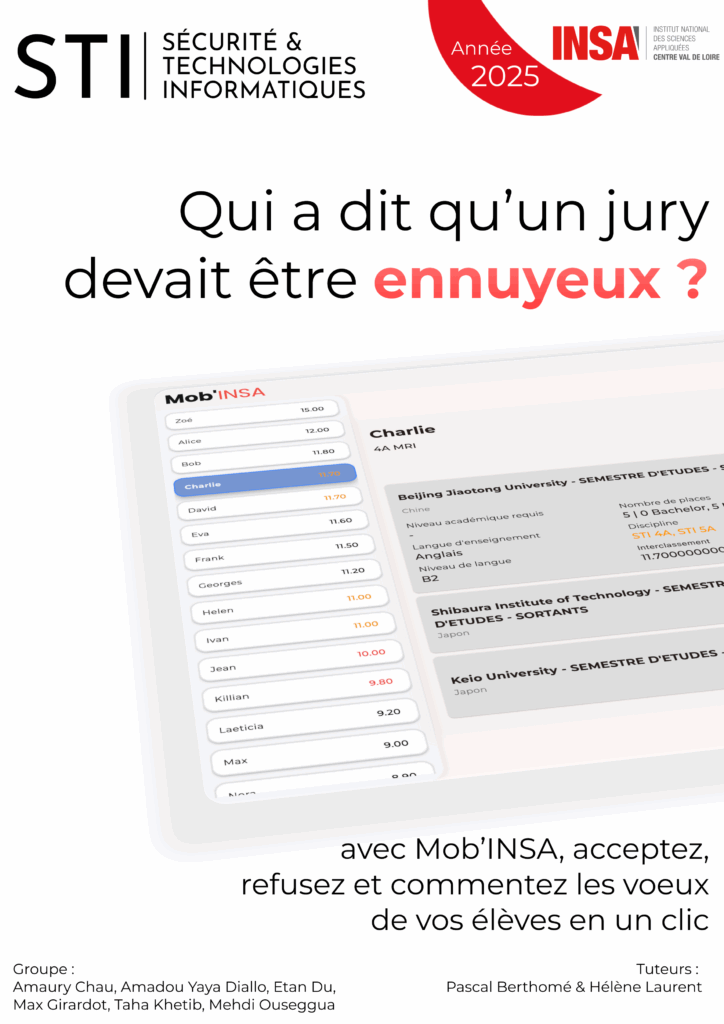

la formation

L’ingénieur en Sécurité et Technologies Informatiques (STI) est un ingénieur spécialisé en informatique et cybersécurité, en charge du développement des nouveaux systèmes d’information et de leur sécurité. L’ingénieur STI est en capacité d’apporter une expertise méthodologique et technologique dans la sécurisation des systèmes pour protéger les entreprises contre les attaques informatiques.

3 options sont possibles en dernière année :

- 4AS : Architecture, Administration, Audit et Analyse de Sécurité

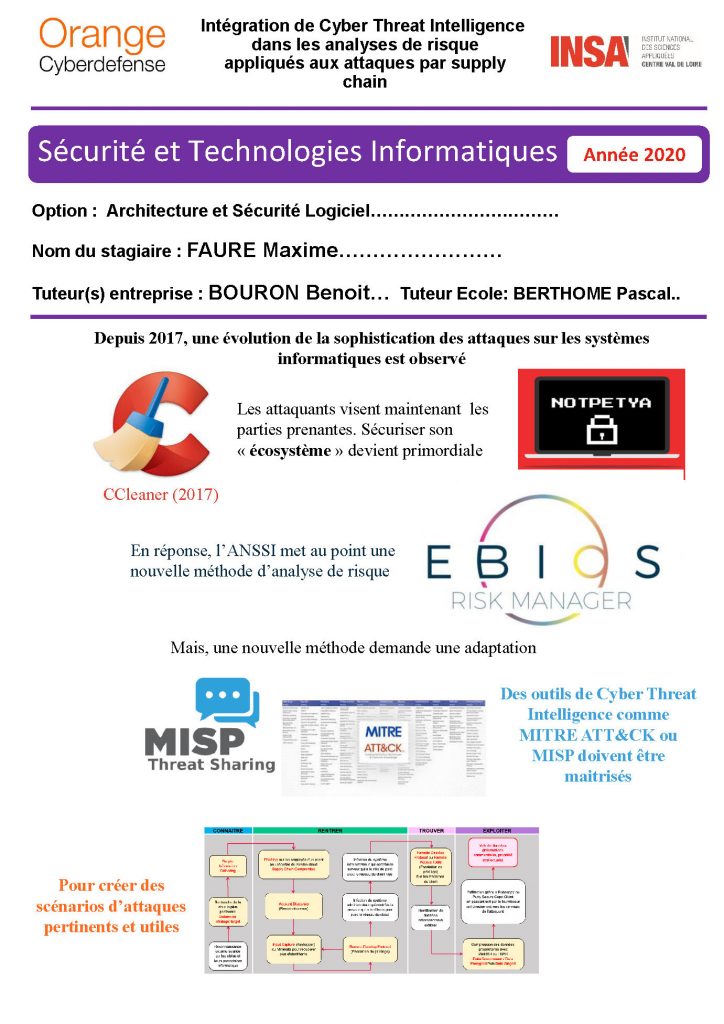

- ASL-IA : Architecture et Sécurité Logicielles et Intelligence Artificielle

- 2SEC : Sécurité des Systèmes Embarqués et du Cloud

Les fonctions d’ingénieur STI sont : supervision réseaux, consultant en sécurité informatique, intégrateur en cyberdéfense, architecte de conception d’ensemble, R&D, études et développement en systèmes d’information, développement Système, ingénieur C++, …